Dark Web este un loc plin de criminali subterani și hackeri inteligenți, dar este, de asemenea, un loc mult mai sigur decât browserul tău preferat. Nu este un secret că atunci când te conectezi online, activitățile tale sunt urmate nu numai de Google, Facebook și Amazon, ci și de echipele oficiale de supraveghere și de hackeri.

Recomandăm adesea programe de completare pentru confidențialitate și software care blochează cel puțin unele trackere web, dar dacă doriți cu adevărat să vă păstrați anonimatul, browserul Dark Web numit poartă este cea mai bună opțiune disponibilă. Tor va fi utilizat în acest blog pentru a discuta despre ceea ce trebuie și ce nu trebuie să faceți atunci când utilizați Dark Web.

Ce face Tor?

Tor vă păstrează activitățile web în siguranță de spammeri și agenți de publicitate, ascunde datele dvs. de la corporații și alți utilizatori de web și vă permite să navigați fără a fi urmat de hoții de identitate și de stalkers.

Ce poți face cu Tor?

Puteți trimite fotografii personale fără a fi interceptate, puteți utiliza rețelele sociale fără a fi monitorizate, puteți scrie postări de blog cu adevărat anonime și multe altele. Pentru informații de acces, verificați Cum să obțineți acces web întunecat .

Top cinci moduri sigure de a utiliza un site web întunecat

Faceți numărul 1: asigurați-vă că Tor este întotdeauna actualizat

eliminați anunțurile din Kindle Fire 7

Tor este mult mai sigur decât Chrome și Firefox, dar, ca și în cazul oricărui software, nu este impermeabil să atacăm. De exemplu, rețeaua a fost vizată în 2013 de un troian numit Chewbacca, care a sustras detalii bancare.

În 2016, s-a dezvăluit că FBI a folosit malware special creat, numit Torsploit, pentru a „dezononima” utilizatorii Tor și a urmări adresele lor IP reale. Au existat, de asemenea, cazuri de noduri de ieșire Tor (ultimele relee prin care trece traficul Tor înainte de a ajunge la destinație) utilizate mai degrabă în scopuri rău intenționate decât în cele anonime și infectând sistemele utilizatorilor.

Din fericire, Tor abordează de obicei astfel de amenințări și vulnerabilități foarte rapid este esențial să mențineți browserul la zi .

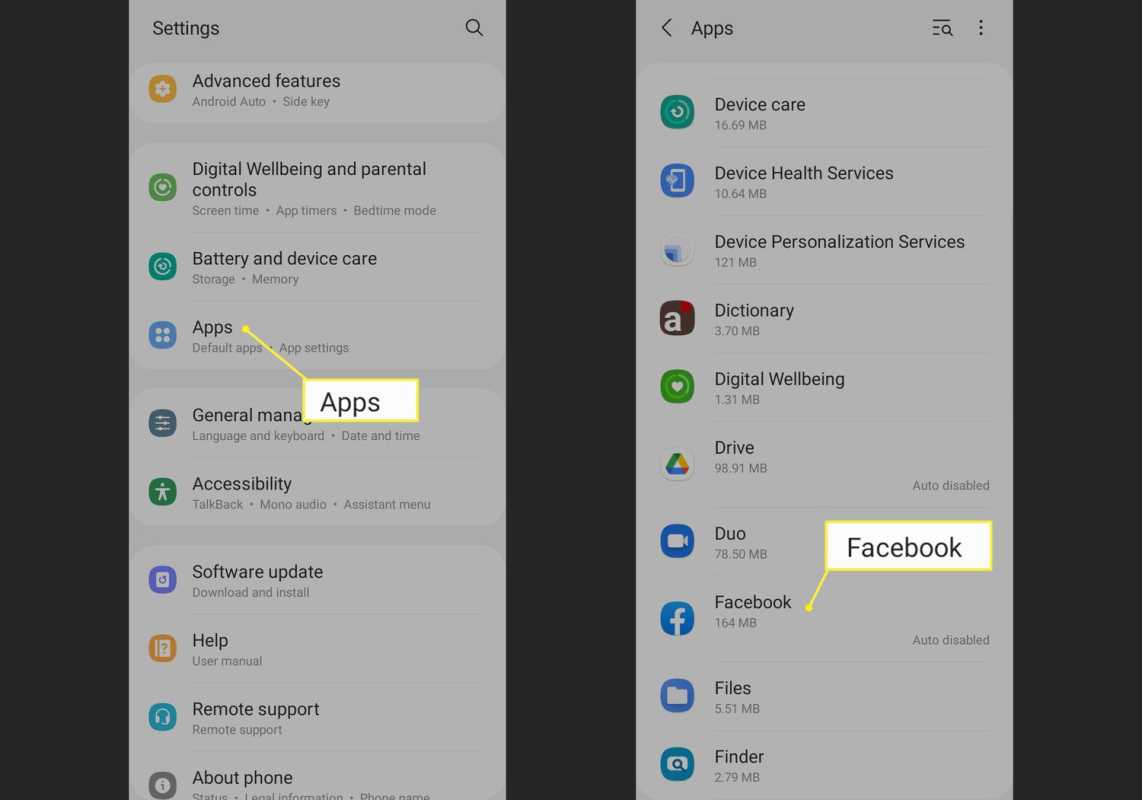

- De fiecare dată când lansați Tor, faceți clic pe icoană de ceapă pe bara de instrumente și alegeți „ Căutați actualizarea browserului Tor '(Tor se actualizează periodic, dar actualizarea manuală vă asigură că utilizați cea mai recentă versiune).

- În plus, dacă utilizați un serviciu care implică partajarea informațiilor personale, ar trebui să schimbați nivelul de securitate al lui Tor în Înalt .

Nu # 1: utilizați Tor pentru Torrenting

Ca un instrument puternic de confidențialitate, Tor ar putea părea mijlocul perfect de a descărca și încărca fișiere prin BitTorrent și alte rețele peer-to-peer, dar este nu ! Folosirea unui client torrent ocolește protecția lui Tor și îți suflă anonimatul, trimițându-ți adresa IP reală către serviciul torrent și alți „colegi”. Această acțiune le permite să vă identifice, portul pe care îl utilizați pentru torrent și chiar datele pe care le partajați, dacă nu sunt criptate.

Apoi, vă pot viza cu malware sau chiar să anunțe autoritățile competente (dacă partajați materiale protejate prin drepturi de autor). În plus, traficul torrent pune o presiune masivă pe rețeaua Tor și o încetinește pentru alții, deci este egoist și neglijent.

Din toate aceste motive, Tor spune că partajarea fișierelor este nedorită și că nodurile de ieșire sunt configurate în mod implicit pentru a bloca traficul torrent .

Faceți numărul 2: creați o nouă identitate atunci când este necesar

Tor face o treabă extraordinară pentru a vă menține în siguranță și anonim, dar este posibil să întâlniți în continuare site-uri web care ridică clopotele de alarmă. Tor vă poate avertiza că un site încearcă să vă urmărească.

Dacă vă faceți griji că confidențialitatea dvs. a fost compromisă, faceți următoarele:

- Apasă pe icoană de ceapă pe bara de instrumente.

- Alege Identitate nouă . Această opțiune va reporni browserul Tor și vă va reseta adresa IP, astfel încât să puteți continua navigarea ca utilizator nou.

Nu # 2: Maximizați fereastra Tor

Lăsați ferestrele browserului Tor la dimensiunea lor implicită deoarece maximizarea acestora permite site-urilor web să determine dimensiunea monitorului dvs. . Această sugestie poate să nu pară semnificativă singură, dar combinat cu alte date, poate furniza informații suplimentare pe care site-urile web trebuie să vă identifice .

Faceți numărul 3: utilizați un VPN alături de Tor

Este important să ne amintim asta Tor este mai degrabă un proxy decât un VPN, care protejează doar traficul direcționat prin browserul Tor . Așa cum am explicat mai devreme, există unele riscuri pentru utilizarea rețelei Tor, mai ales atunci când descărcați fișiere torrent și conectați din greșeală printr-un nod de ieșire rău intenționat.

Vă puteți spori confidențialitatea și securitatea utilizând Tor împreună cu un VPN, pentru a vă asigura că toate datele dvs. sunt criptate și că nu sunt păstrate jurnale pentru activitățile dvs. Mai multe VPN-uri oferă funcții concepute în mod explicit pentru utilizatorii Tor, inclusiv:

- ProtonVPN , care vă permite să accesați servere preconfigurate pentru a redirecționa traficul prin rețeaua Tor

- ExpressVPN , care vă permite să vă înscrieți anonim prin intermediul site-ului său web „.onion”

- AirVPN , care direcționează traficul prin rețeaua Tor mai întâi și apoi prin VPN

Niciuna dintre opțiunile VPN de mai sus nu este gratuită, dar sunt mai rapide, mai flexibile și mai demne de încredere decât serviciile VPN gratuite.

Nu # 3: Căutați pe web utilizând Google

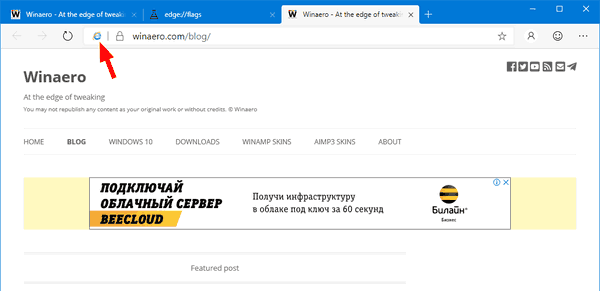

Google nu este cunoscut pentru respectarea confidențialității utilizatorilor săi, deci continuarea utilizării acestuia în Tor (este una dintre opțiunile disponibile) este mai degrabă auto-înfrângătoare.

Google nu numai că încearcă în continuare să vă urmărească și să înregistreze căutările dvs. (pe baza adresei IP a nodului de ieșire), dar devine și foarte snob și arogant atunci când constată că vă conectați într-un mod „neobișnuit”. Încercați să căutați cu Google în Tor și veți primi în mod continuu CAPTCHA-uri care vă cer să demonstrați că nu sunteți un robot.

Vă recomandăm să utilizați setările implicite ale lui Tor motorul de căutare a confidențialității DuckDuckGo , varianta sa „Ceapă” sau Pagina de pornire (care utilizează rezultate Google fără urmărire), toate fiind preinstalate alături de Google.

Faceți # 4: luați în considerare rularea unui releu Tor

Tor se bazează pe comunitatea sa loială și în continuă expansiune pentru a oferi relee care creează circuite și oferă anonimat. Cu cât mai multe relee sau ‘noduri’ rulează în prezent, cu atât mai rapidă și mai sigură va fi rețeaua Tor.

Dacă deveniți un utilizator Tor obișnuit, vă recomandăm să dați înapoi comunității prin partajarea lățimii de bandă și rularea releu. Puteți fi fie un „releu de mijloc”, care este unul dintre cele două sau mai multe noduri care primesc trafic Tor și apoi îl transmite, fie un „releu de ieșire”.

A fi un releu de mijloc este mult mai sigur. Dacă un alt utilizator folosește rețeaua Tor pentru a face ceva rău intenționat sau ilegal, adresa dvs. IP nu va apărea ca sursă de trafic.

În schimb, un releu de ieșire poate fi identificat ca sursă, ceea ce înseamnă că persoanele care rulează relee de ieșire trebuie să se ocupe de reclamații și chiar de atenție juridică. Prin urmare, nu ar trebui să găzduiți un nod de ieșire de pe computerul de acasă și, dacă sunteți sensibil, deloc!

O altă problemă: trebuie să aveți un computer Linux care rulează Debian sau Ubuntu pentru a găzdui un releu de încredere . În Windows, trebuie să rulați o distribuție Linux ca mașină virtuală pentru a vă configura releu. Este puțin dificil, dar cel puțin va menține traficul Tor separat de restul sistemului.

cum să inserați un grafic în Google Docs

Nu # 4: trimiteți adresa dvs. de e-mail reală

Nu are rost să folosești Tor pentru a rămâne anonim dacă te înscrii la un site web folosind adresa ta de e-mail reală. Este ca și cum ai pune o pungă de hârtie deasupra capului și ai scrie numele și adresa pe ea. Un serviciu de e-mail de unică folosință, cum ar fi MailDrop sau genial Generator de nume fals poate crea o adresă temporară și o identitate pentru înregistrările site-urilor și să vă păstreze persoana Tor separată de cea web standard.

Faceți # 5: utilizați Tor pentru e-mail anonim

Puteți utiliza serviciile de e-mail preferate în Tor, deși Google vă poate cere să vă verificați contul Gmail. Cu toate acestea, conținutul mesajelor dvs. nu va fi criptat în tranzit. Desigur, Tor va deghiza unde vă aflați, dar dacă nu utilizați o adresă de e-mail de unică folosință (a se vedea mai sus), oricine va intercepta mesajele vă va vedea adresa de e-mail reală și, eventual,Numele dumneavoastră.

Pentru confidențialitate și anonimat total, puteți utiliza un serviciu de e-mail activat Tor. Mai multe dintre acestea au fost închise de agențiile de aplicare a legii în ultimii ani, deoarece erau legate de activități infracționale, dar utilizarea uneia nu este ilegală și nici nu vă pune sub suspiciune. Cea mai bună și mai de încredere opțiune este ProtonMail , un furnizor de e-mail criptat end-to-end, lansat de facilitatea de cercetare CERN în 2013.

La începutul acestui an, ProtonMail a introdus un serviciu ascuns Tor special pentru a combate cenzura și supravegherea utilizatorilor săi. Vă puteți înscrie pentru un cont ProtonMail gratuit la protonirockerxow.onion, dar acest lucru vă limitează la 500 MB de stocare și 150 de mesaje pe zi; pentru a obține funcții avansate, aveți nevoie de planul Plus (5 USD pe lună).

Deoarece Tor se bazează pe Firefox, este încă posibil să instalați suplimentele preferate pentru a se potrivi preferințelor dvs., ceea ce este logic dacă intenționați să utilizați Tor ca browser implicit. Nu fi tentat! Chiar dacă extensiile nu sunt infectate cu programe malware (așa cum au fost descoperite recent unele dintre Chrome), acestea vă pot compromite serios confidențialitatea .

Tor vine cu două dintre cele mai bune programe de protecție preinstalate - NoScript și HTTPS oriunde - și de fapt este tot ceea ce aveți nevoie pentru ca motivul dvs. pentru trecerea la browser să fie anonim. De asemenea, rețineți că navigarea cu Tor poate fi mai lentă decât Chrome sau Firefox datorită modului său rotund de conectare, deci supraîncărcarea cu suplimente va reduce și mai mult viteza .

Alternativ, puteți încerca Bitmessage, un client desktop gratuit care vă permite să trimiteți și să primiți mesaje criptate folosind Tor și care poate fi rulat de pe un stick USB.

Nu # 5: treceți peste bord cu programe de completare pentru browser

Deoarece Tor se bazează pe Firefox, este încă posibil să instalați suplimentele dvs. preferate pentru a se potrivi preferințelor dvs., ceea ce este de înțeles dacă intenționați să utilizați Tor ca browser implicit. Nu fi tentat! Chiar dacă extensiile nu sunt infectate cu programe malware (așa cum au fost descoperite recent unele dintre Chrome), acestea vă pot compromite serios confidențialitatea .

Tor vine cu două dintre cele mai bune programe de protecție preinstalate - NoScript și HTTPS oriunde - și asta este tot ceea ce aveți nevoie pentru ca motivul dvs. pentru trecerea la browser să fie anonim. De asemenea, rețineți că navigarea cu Tor poate fi mai lentă decât Chrome sau Firefox datorită modului său rotund de conectare, deci supraîncărcarea cu suplimente va reduce și mai mult viteza .