Având în vedere software-ul și know-how-ul adecvat, practic tot ceea ce faceți în timp ce utilizați computerul poate fi urmărit și adnotat. Ultima dată când v-ați conectat, ați intrat online, ați lansat un program sau v-ați actualizat sistemul sunt doar câteva dintre aceste lucruri. Apoi, există lucruri pe care ați prefera să nu le știe nimeni, care pot fi, de asemenea, urmărite.

Pentru a vă menține confidențialitatea și a preveni privirea rătăcitoare să pătrundă în afacerea dvs. personală, probabil că luați câteva precauții. Deconectați-vă sau blocați întotdeauna computerul când părăsiți camera, lăsați computerul în compania unui prieten sau rudă de încredere sau chiar luați-l cu dvs. (dacă este un laptop) pentru a evita orice spionaj.

Dar dacă uitați să vă blocați computerul sau dacă acel prieten de încredere nu este atât de demn de încredere pe cât credeți? Nu vă puteți duce laptopul peste tot, tot timpul. S-ar putea să aveți chiar sentimentul că cineva a fost recent pe computerul dvs., dar nu sunteți sigur cum să spuneți. Este posibil ca laptopul să fi fost ușor mutat, tastatura să aibă pete de la o sursă necunoscută și capacul să fi fost lăsat în sus când știi că îl închizi întotdeauna. Ceva este în mod clar oprit.

Ți-a folosit cineva computerul în secret? Au găsit ceva care ar fi preferat să fi fost păstrat secret? S-ar putea să fie timpul să facem un pic de detectiv. Trebuie doar să știi de unde să începi. Dacă bănuiți că altcineva v-a folosit computerul atunci când sunteți plecat, puteți utiliza o serie de tehnici pentru a afla cu siguranță.

Un pic de muncă de detectiv „Computer Intruder”

Este important să aflați cu siguranță dacă computerul dvs. a fost compromis dintr-o sursă externă, deoarece vă pune în pericol informațiile personale. Știind unde trebuie să începeți să căutați, puteți ajuta la reducerea timpului necesar pentru a restrânge posibilitatea unei intruziuni și a-l găsi pe cel responsabil. Iată câteva sarcini diferite pe care le puteți face pentru a afla dacă cineva s-a conectat la computerul dvs. cu consimțământul dumneavoastră.

Activități recente

Verificarea stării anumitor fișiere și foldere este o modalitate excelentă de a determina dacă utilizatorii neautorizați au accesat computerul. Puteți verifica fișierele deschise recent pentru a vedea dacă există unul (sau multe) care au fost analizate. Windows l-a introdus cu Windows 10 ca o modalitate ușoară de a restabili un punct anterior din munca dvs. Toate programele Microsoft vor detalia când a fost deschis și editat ultimul fișier, astfel încât nu va fi prea dificil să se determine dacă a avut loc o astfel de intruziune.

A accesa Explorator de fișiere , îl puteți găsi de obicei în bara de activități ca fișier Pliant pictogramă. De asemenea, îl puteți trage în sus apăsând Câștigă + E . Apoi ar trebui să începeți prin a vă îndrepta către documente, precum și oriunde altundeva, unde puteți stoca fișierele personale și verificați datele care ar putea să nu coincidă cu ultima deschidere a fișierului. Deschideți fișierul în sine pentru a determina dacă a avut loc o modificare nejustificată.

A accesa Explorator de fișiere , îl puteți găsi de obicei în bara de activități ca fișier Pliant pictogramă. De asemenea, îl puteți trage în sus apăsând Câștigă + E . Apoi ar trebui să începeți prin a vă îndrepta către documente, precum și oriunde altundeva, unde puteți stoca fișierele personale și verificați datele care ar putea să nu coincidă cu ultima deschidere a fișierului. Deschideți fișierul în sine pentru a determina dacă a avut loc o modificare nejustificată.

Un alt loc de scufundare ar fi aplicațiile individuale. Majoritatea aplicațiilor vin cu o funcție care vă permite să verificați modificările recente și adăugările la fișierele dvs., precum și când au fost accesate ultima dată. Acest lucru vă poate oferi o perspectivă extraordinară în legătură cu dacă cineva a fost scotocit în fișierele dvs.

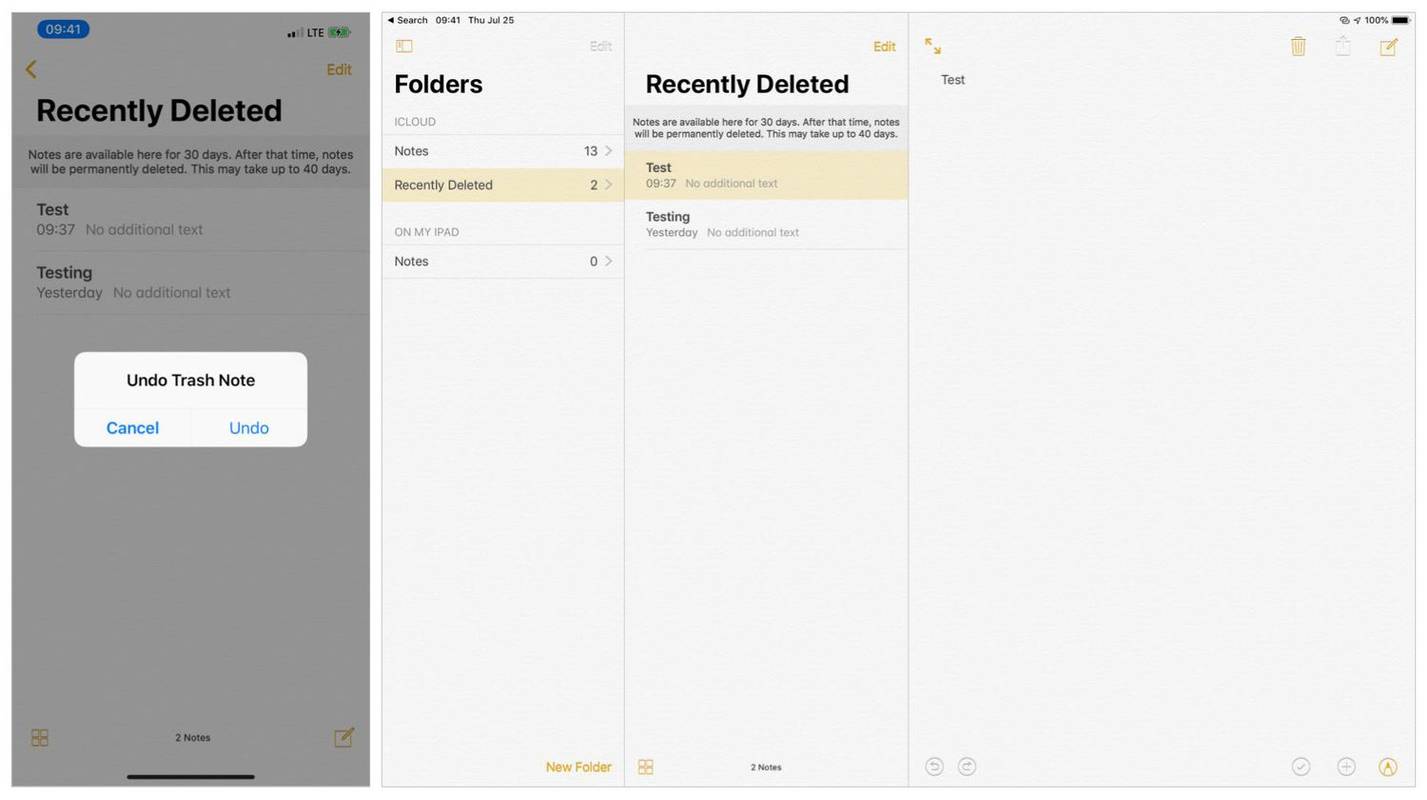

Fișiere modificate recent

Pentru a nu discredita ceea ce sa menționat anterior, înțelegeți că oricine poate șterge toate activitățile recente desfășurate pe computerul dvs. dacă știe cum. Este la fel de simplu ca un clic stânga pe Acces rapid , atunci Opțiuni , și, în sfârșit, Ștergeți Istoricul Explorer al fișierelor . Desigur, puteți transforma acest act de spionaj într-un pozitiv. Dacă o activitate recentă a fost ștearsă, atunci veți ști cu siguranță că cineva a fost înrădăcinat în fișierele computerului. Puteți chiar să descoperiți în ce fișiere se scotoceau și ele.

Tot ce trebuie să faceți este să navigați înapoi la Explorator de fișiere iar în câmpul de căutare situat în partea dreaptă sus a ferestrei, tastați data modificata: . Puteți rafina căutarea în continuare adăugând într-un interval de date. Este posibil să vă întoarceți cu un an întreg dacă credeți că acesta a fost un lucru continuu.

Lovit introduce și veți vedea o listă completă a fișierelor editate care au fost accesate. Zic editat, deoarece acestea sunt singurele fișiere care vor apărea de fapt. Dacă snooperul a editat oricare dintre fișiere, este posibil ca computerul dvs. să îl salveze automat, lăsând în urmă unele dovezi. Efectuați un pic de detectiv suplimentar prin reducerea timpilor enumerați până când ați fost departe de computer. Acest lucru vă va oferi o imagine mai clară a persoanelor care au accesat-o.

Inconsecvența istoricului browserului

Istoricul browserului este ușor șters. Probabil știți acest lucru bine dacă ați șters cache-ul și cookie-urile într-un program, astfel încât să nu vă împiedicați browserul. Cu toate acestea, vinovatul ar fi trebuit să plece în grabă înainte de a-și putea acoperi corect urmele.

Google Chrome, Firefox și Edge au toate un mod de a vă permite să vedeți istoricul căutărilor. De obicei, îl puteți găsi în Setări, indiferent de pictogramă, în partea din dreapta sus a ecranului. Faceți clic pe el și localizați Istoricul, apoi retrogradați-l pentru a vedea dacă puteți observa inconsecvențe. Căutați site-uri web necunoscute, deoarece acestea pot fi un semn clasic că altcineva a accesat computerul dvs.

Deși browserele pot avea diferite modalități de a căuta în istoricul dvs., totuși primiți întreaga imagine. Este chiar benefic să verificați toate browserele pe care este posibil să le fi instalat pe computerul dvs. pentru orice lucru greșit. Eu personal le am pe toate cele trei menționate în partea de sus a browserului Brave. Oricare dintre acestea ar fi putut fi folosite fără permisiunea dvs. de a asculta pe internet din orice motiv.

Evenimente de conectare Windows 10

Așadar, ați parcurs toate metodele mai simple de a încerca să determinați dacă computerul a fost infiltrat. Cu toate acestea, încă nu aveți dovezi concrete care să vă susțină afirmațiile. Aici evenimentele de conectare Windows 10 pot fi utile.

Windows 10 Home va adnota automat o autentificare de fiecare dată când apare una. Aceasta înseamnă că de fiecare dată când vă conectați, ora și data sunt urmărite și notate pentru ca dvs. să le vedeți. Adevărata întrebare este cum să ajungi la jurnale și ai înțelege chiar ce citești atunci când o faci?

Tastați Vizualizator de evenimente în bara de căutare situată pe bara de activități și faceți clic pe aplicație atunci când se completează. Urmăriți acest lucru îndreptându-vă către Jurnal Windows și apoi la Securitate . Ar trebui să vi se ofere o listă lungă de activități variate însoțite de coduri Windows ID. Arată probabil ca o mizerie incurcată și incoerentă pentru cineva care nu cunoaște fluent IT.

Din fericire, am 13 ani de cunoștințe IT și vă pot spune că singurul cod important de care aveți nevoie în acest caz este 4624 , care este ID-ul Windows pentru o autentificare înregistrată. Dacă se întâmplă să vedeți codul 4634 , acesta este un cod de conectare administrativ care înseamnă că un cont a fost deconectat de pe computerul dvs. Nu la fel de important în acest context, dar totuși un fapt puțin amuzant pentru a vă educa.

câte fotografii din fotografiile google

În loc să parcurgeți lista lungă de activități, căutați fiecare dintre acestea care ar putea avea un 4624 Windows ID, puteți utiliza fișierul Găsi… caracteristică. Această caracteristică specială poate fi găsită în dreapta în zona Acțiuni și folosește un Binoclu pictogramă. Tastați codul în zona de introducere Găsiți ce: și faceți clic Găsește următorul .

Pentru o căutare mai aprofundată, dacă se întâmplă să cunoașteți timpul general petrecut departe de computer, puteți utiliza filtre. În secțiunea Acțiuni, faceți clic pe Filtrare jurnal curent, apoi faceți clic pe meniul derulant Înregistrat. Alegeți intervalul de timp pe care doriți să îl verificați, apoi faceți clic pe O.K . Apoi puteți face clic pe oricare dintre jurnalele individuale pentru a aduna mai multe detalii despre momentul în care a avut loc și despre ce cont a fost utilizat pentru a vă conecta.

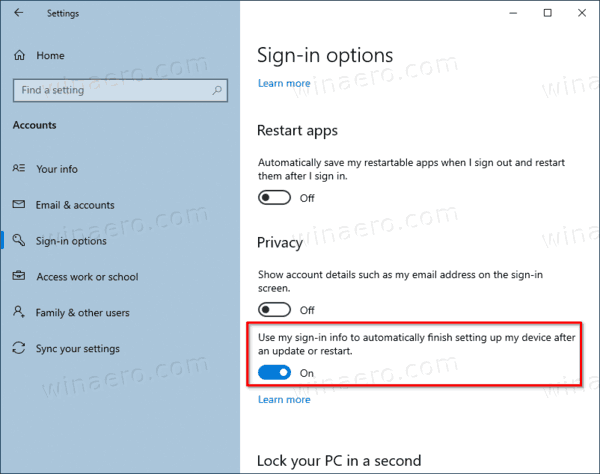

Activarea auditului de conectare pentru Windows 10 Pro

Windows 10 Pro nu auditează automat evenimentele de conectare la fel ca și versiunea de pornire. Va fi nevoie de un pic de muncă suplimentară pentru a activa această caracteristică.

Puteți începe prin:

- Tastare gpedit în bara de căutare din bara de activități. Acesta este Editor de politici de grup , o caracteristică care nu poate fi accesată în timp ce utilizați versiunea Windows 10 Home.

- Apoi, du-te la Configurare computer .

- Atunci, Setări Windows în Setări de securitate .

- Urmată de Politici locale în Politica de audit .

- Termină-l în Audituri de logare .

- Selectați Succes și eșec . Acest lucru va permite Windows să înregistreze atât încercările de conectare reușite, cât și cele nereușite.

- După ce a fost activat, puteți vizualiza auditurile în același mod în care faceți versiunea Home prin Vizualizator de eveniment .

Prevenirea computerului împotriva intrușilor

Acum, că știți câteva modalități de a detecta dacă computerul dvs. este utilizat fără permisiunea dvs., poate fi timpul să vă consolidați protocoalele de securitate. În primul rând, nimănui nu ar trebui să i se permită accesul la proprietatea dvs. personală fără permisiunea dvs. Aceasta include membrii apropiați ai familiei și prietenii. Dacă credeți că unul dintre ei a făcut acest lucru, primul lucru de făcut este să întrebați direct. Nu luați în considerare atitudinea sau mirosul pe care îl puteți primi. Este proprietatea ta și trebuie să respecte acest fapt.

Una dintre cele mai importante apărări împotriva intrușilor pe care toată lumea o învață este crearea unei parole de cont puternice. În niciun caz nu trebuie să furnizați aceste informații altcuiva. Abțineți-vă de la a face parola simplă sau previzibilă și NU FACE noteaza. Riscați să divulgați informațiile către alte părți atunci când le lăsați expuse pentru ca toți să le vadă.

Blocarea computerului ori de câte ori vă îndepărtați este, de asemenea, o modalitate excelentă de a preveni un spionaj. Împreună cu o parolă puternică pe care nu ați dat-o nimănui, apăsând Câștigă + L ori de câte ori sunteți departe de computer este o apărare solidă.

Hackeri și acces la distanță

Nu doar intruziunea fizică va trebui să vă faceți griji, ci și ciberneticul. Dacă sunteți conectat la internet în vreun fel, acest lucru vă deschide la multe riscuri în mediul hiperconectat de astăzi. Tot felul de sarcini zilnice au loc online și cu un astfel de nivel de accesibilitate, acele sarcini ar putea fi deschiderea ușilor din spate către intenții rău intenționate.

pot pune kodi pe chromecast

Programele malware pot intra în cele mai profunde părți ale computerului dvs. din unele dintre cele mai inocente puncte de intrare. Un e-mail simplu care conține o legătură frauduloasă sau un cal troian poate duce la o încălcare severă a securității chiar sub nas. Infractorii cibernetici pot obține acces la distanță la informațiile sensibile stocate pe hardware-ul dvs. și ați fi cel care le va permite să intre. Lucruri destul de înfricoșătoare.

Programele malware pot intra în cele mai profunde părți ale computerului dvs. din unele dintre cele mai inocente puncte de intrare. Un e-mail simplu care conține o legătură frauduloasă sau un cal troian poate duce la o încălcare severă a securității chiar sub nas. Infractorii cibernetici pot obține acces la distanță la informațiile sensibile stocate pe hardware-ul dvs. și ați fi cel care le va permite să intre. Lucruri destul de înfricoșătoare.

Din fericire, există o mulțime de instrumente de detectare a accesului la distanță disponibile pentru a vă ajuta să detectați și să preveniți accesul la sistemul dvs., evitând intrușii nedorite înainte ca aceștia să se poată stabili. De asemenea, pot contribui la asigurarea unui sistem de securitate mai ferit pentru a opri orice incursiuni viitoare, eliminând amenințările înainte ca acestea să se poată manifesta.

Bazele detecției accesului la distanță

Evitați să deveniți victimă a criminalității informatice comise prin manipularea terță parte a hardware-ului computerului. Înțelegerea câtorva elemente de bază în detectarea accesului la distanță vă va ajuta pe termen lung. Abordarea acestei probleme ar trebui să fie o prioritate și să se facă cât mai repede posibil.

Veți putea afla când cineva vă accesează computerul, deoarece aplicațiile se vor lansa spontan și independent de propriile acțiuni. Un exemplu în acest sens ar fi utilizarea excesivă a resurselor, încetinind viteza cu care poate funcționa computerul, limitând sarcinile pe care le puteți îndeplini. Un alt lucru ar fi o captură și mai ușoară, observând programe și aplicații care rulează fără ca dvs. să declanșați lansarea.

Aceștia sunt de obicei indicatori revelatori ai unei intruziuni. Primul lucru de făcut atunci când detectați o intruziune este să vă deconectați imediat de la orice conexiune online. Aceasta înseamnă atât conexiuni Ethernet bazate pe LAN, cât și WiFi. Acest lucru nu va remedia încălcarea, dar va încheia accesul la distanță care are loc în prezent.

Bineînțeles, acest lucru este viabil numai atunci când vă aflați în fața computerului, asistând la acțiune. Hacking-ul care are loc în timp ce sunteți departe de dispozitivul dvs. este puțin mai dificil de detectat. Probabil că va trebui să efectuați toți pașii anteriori menționați în acest articol. Cu toate acestea, puteți alege să utilizați și Managerul de activități.

Utilizarea Managerului de activități pentru a detecta accesul

Managerul de activități Windows poate fi utilizat pentru a evalua dacă au fost deschise programe pe sistemul dvs. necunoscute de dvs. Acest lucru este adevărat chiar dacă criminalul nu se află în prezent în sistem în momentul verificării.

Pentru a deschide Managerul de activități, puteți alege una dintre cele trei opțiuni:

- presa Ctrl + Alt + Del simultan pentru a ridica un ecran albastru cu o mână de opțiuni. Alegeți Manager de activități din listă.

- Puteți face clic dreapta pe bara de activități și puteți selecta Manager activități din meniul furnizat.

- Tip Gestionar de sarcini în câmpul de căutare situat pe bara de activități și selectați aplicația odată ce se completează în listă.

Odată ce Managerul de activități a fost deschis, căutați în programele dvs. cele care ar putea fi utilizate în prezent și știți că nu ar trebui să fie. Găsirea oricăruia poate fi un indicator al faptului că cineva vă accesează dispozitivul de la distanță. Cu atât mai mult dacă întâlniți un program de acces la distanță care rulează.

Setări firewall

Hackerii pot permite accesul unui program prin firewall-ul dvs. Acesta este un mod sigur de a determina dacă dispozitivul dvs. este sau nu piratat. Orice program căruia i sa acordat acces fără consimțământul dvs. ar trebui să declanșeze întotdeauna o alarmă în mintea dvs. Va trebui să revocați imediat aceste modificări pentru a întrerupe conexiunea la care hackerul dvs. are acum acces.

Accesați Paravanul de protecție Windows din panoul de control pentru a verifica setările actuale. Odată ce ați observat inconsecvențe sau anomalii, eliminați imediat orice modificări care au fost făcute, reporniți computerul și apoi rulați o scanare antivirus sau anti-malware.

Ați făcut totul în acest articol și totuși simțiți în continuare că computerul dvs. este accesat fără permisiunea dvs.? Poate doriți să vă duceți dispozitivul la un profesionist IT care vă poate ajuta să determinați intruziunile folosind software-ul de monitorizare a accesului la distanță. Poate fi, de asemenea, o idee bună să vă asigurați că actualizările Windows sunt actuale și că software-ul antivirus este cel mai potrivit pentru nevoile dvs.