După cum probabil știți deja, toate procesoarele Intel lansate în ultimul deceniu sunt afectate de o problemă gravă. Un cod special malformat poate fi folosit pentru a fura datele private ale oricărui alt proces, inclusiv date sensibile precum parole, chei de securitate și așa mai departe. Chiar și un browser cu JavaScript activat poate fi folosit ca vector de atac. Dacă sunteți utilizator Google Chrome / Chromium, puteți face următoarele.

Reclama

Dacă nu sunteți conștienți de vulnerabilitățile Meltdown și Spectre, le-am tratat în detaliu în aceste două articole:

- Microsoft lansează soluții de urgență pentru defecțiunile procesorului Meltdown și Spectre

- Iată soluțiile pentru Windows 7 și 8.1 pentru defecțiunile procesorului Meltdown și Spectre

Pe scurt, atât vulnerabilitățile Meltdown, cât și Spectre permit unui proces să citească datele private ale oricărui alt proces, chiar și din afara unei mașini virtuale. Acest lucru este posibil datorită implementării de către Intel a modului în care procesorii lor preiau datele. Acest lucru nu poate fi remediat doar prin corecția sistemului de operare. Remedierea implică actualizarea kernel-ului OS, precum și o actualizare a microcodului CPU și, eventual, chiar o actualizare UEFI / BIOS / firmware pentru unele dispozitive, pentru a atenua pe deplin exploit-urile.

Atacul poate fi efectuat doar cu JavaScript folosind un browser.

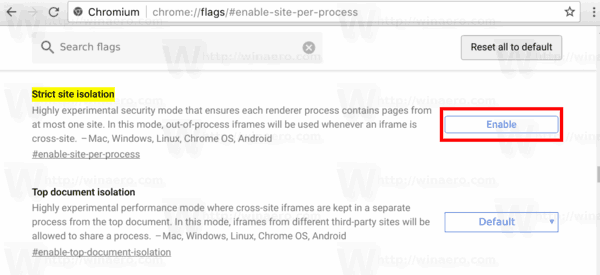

Astăzi, o nouă versiune de Google Chrome este disponibilă. Chrome 63.0.3239.132 vine cu o serie de remedieri de securitate, dar nu include nicio remediere specială pentru vulnerabilitățile de topire și spectru. Puteți activa Full Site Isolation manual pentru protecție împotriva vulnerabilităților menționate.

Ce este izolarea completă a site-ului

Izolarea site-ului este o caracteristică de securitate în Chrome care oferă o protecție suplimentară împotriva unor tipuri de erori de securitate. Îngreunează accesarea sau furarea informațiilor din conturile dvs. de pe alte site-uri web pentru site-uri web de încredere.

De obicei, site-urile web nu se pot accesa reciproc la datele din browser, datorită codului care impune aceeași politică de origine. Ocazional, în acest cod se găsesc erori de securitate, iar site-urile web rău intenționate pot încerca să ocolească aceste reguli pentru a ataca alte site-uri web. Echipa Chrome își propune să remedieze astfel de erori cât mai repede posibil.

Izolarea site-ului oferă o a doua linie de apărare pentru ca astfel de vulnerabilități să fie mai puțin susceptibile de a reuși. Se asigură că paginile de pe site-uri web diferite sunt întotdeauna introduse în procese diferite, fiecare rulând într-un sandbox care limitează ceea ce este permis să facă procesul. De asemenea, blochează procesul de a primi anumite tipuri de documente sensibile de pe alte site-uri. Drept urmare, unui site web rău intenționat îi va fi mai dificil să fure date de pe alte site-uri, chiar dacă poate încălca unele reguli în propriul proces.

Izolarea completă a site-ului va fi activată în mod implicit în Google Chrome 64.

În versiunea actuală a Google Chrome, puteți activa manuală Izolarea completă a site-ului. Acest lucru va adăuga o protecție suplimentară împotriva vulnerabilităților Meltdown și Spectre.

Securizați Google Chrome împotriva vulnerabilităților de topire și spectru

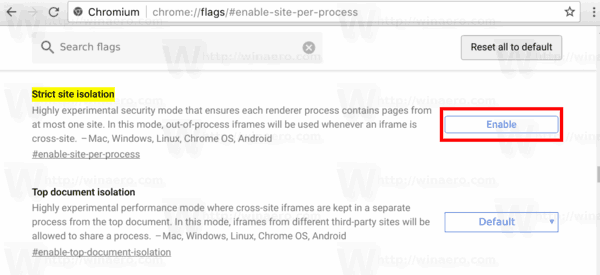

- Deschideți Google Chrome.

- Tip

chrome: // flags / # enable-site-per-processîn bara de adrese. - Activați steagul „Izolarea strictă a site-ului” utilizând butonul de lângă descrierea steagului.

Rețineți că activarea Izolării site-ului complet va crește utilizarea memoriei - Google afirmă că poate fi cu 10% -20% mai mult decât de obicei. Administratorii pot alege să activeze Izolarea site-ului Chrome pentru toate site-urile sau să selecteze o listă de site-uri web pentru a rula în propriul proces de redare.

Merită menționat faptul că Firefox folosește un mecanism de protecție diferit. Dacă sunteți utilizator Firefox, vă rugăm să consultați următorul articol:

Firefox 57.0.4 lansat cu soluția de atac Meltdown și Spectre

cum să dai Minecraft mai mult ram

Asta e.