Nu este un secret pentru oricine folosește Windows 10 că acest sistem de operare colectează o mulțime de informații private și le trimite înapoi la Microsoft, astfel încât să obțină mai multe date de telemetrie. Mulți utilizatori nu sunt mulțumiți că Windows 10 îi spionează și caută în permanență o modalitate de a-l opri. Deși nu este prima dată când ne referim la această problemă, astăzi aș dori să împărtășesc un mod diferit de a împiedica Windows 10 să colecteze datele sensibile folosind doar paravanul de protecție Windows încorporat.

Reclama

În articolul meu anterior, Cum se dezactivează telemetria și colectarea datelor în Windows 10 , Am descris pe larg ce este telemetria și modul în care Microsoft colectează datele dvs. În plus, articolul vine cu o soluție împotriva colectării datelor fără aprobarea dvs.

Înainte de a începe, cu siguranță ar trebui să menționez un fapt. Ferește-te de utilizatorii de Windows 7 / Windows 8, sistemul tău de operare ar putea să te spioneze și pe tine! Vezi următorul articol: Telemetria și culegerea de date vin și pe Windows 7 și Windows 8

Acum, să vedem ce putem face pentru a împiedica Windows 10 să vă spioneze folosind doar paravanul de protecție Windows. Ideea principală din spatele acestei metode este de a bloca lista binecunoscută a serverelor Microsoft utilizând regulile corespunzătoare ale Windows Firewall. Acest lucru nu implică niciun instrument terță parte în proces, ceea ce este, de asemenea, bun. Veți vedea și controla ceea ce faceți.

Să vedem următorul exemplu:

cum să obții piei pentru rugină

netsh advfirewall firewall add rule rule = 'telemetry_watson.telemetry.microsoft.com' dir = out action = block remoteip = 65.55.252.43,65.52.108.29 enable = yes

Comanda de mai sus adaugă și activează o nouă regulă care blochează conexiunile de ieșire la server „telemetry_watson.telemetry.microsoft.com”. Blocarea se va efectua folosind aceste adrese IP: 65.55.252.43,65.52.108.29.

Această comandă trebuie executată într-un prompt de comandă ridicat. Acest lucru nu este prea greu. Dar când trebuie să blocați toate serverele de telemetrie, vă puteți obosi executând una câte una toate comenzile necesare. Uită-te doar la lista completă (un fragment PowerShell) de mai jos!

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name = 'telemetry_vortex.data.microsoft.com' dir = out action = block remoteip = 191.232.139.254 enable = yes netsh advfirewall firewall add rule name = 'telemetry_telecommand.telemetry.microsoft.com 'dir = out action = block remoteip = 65.55.252.92 enable = yes netsh advfirewall firewall add rule name =' telemetry_oca.telemetry.microsoft.com 'dir = out action = block remoteip = 65.55.252.63 enable = yes netsh advfirewall firewall add rule name = 'telemetry_sqm.telemetry.microsoft.com' dir = out action = bloc remoteip = 65.55.252.93 enable = yes netsh advfirewall firewall add rule name = 'telemetry_watson.telemetry.microsoft.com' dir = out action = bloc remoteip = 65.55 .252.43,65.52.108.29 enable = yes netsh advfirewall firewall add rule name = 'telemetry_redir.metaservices.microsoft.com' dir = out action = block remoteip = 194.44.4.200,194.44.4.208 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_choice.microsoft.com' dir = out action = block remoteip = 157.56.91.77 ro abilit = da netsh advfirewall firewall add rule rule = 'telemetry_df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall add rule name = 'telemetry_reports.wes.df.telemetry.microsoft .com 'dir = out action = block remoteip = 65.52.100.91 enable = yes netsh firewall advwallwall firewall add rule name =' telemetry_wes.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.93 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_services.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.92 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_sqm.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.94 enable = yes netsh advfirewall firewall add rule name =' telemetry_telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.9 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_watson.ppe.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.11 enable = yes netsh advfirewall firewall add rule name = 'telemetry_telemetry.appex.bing.net' dir = out action = block remoteip = 168.63.108.233 enable = yes netsh advfirewall firewall add rule name = 'telemetry_telemetry.urs.microsoft.com' dir = out action = block remoteip = 157.56.74.250 enable = yes netsh advfirewall firewall add rule name = 'telemetry_settings-sandbox.data.microsoft.com' dir = out action = block remoteip = 111.221.29.177 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_vortex- sandbox.data.microsoft.com 'dir = out action = block remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall add rule name =' telemetry_survey.watson.microsoft.com 'dir = out action = block remoteip = 207.68.166.254 enable = da netsh advfirewall firewall add add rule name = 'telemetry_watson.live.com' dir = out action = block remoteip = 207.46.223.94 enable = yes netsh advfirewall firewall add rule name = 'telemetry_watson.microsoft.com' dir = out action = bloc remoteip = 65.55.252.71 enable = yes netsh advfirewall firewall add rule name = 'telemetry_statsfe2.ws.microsoft. com 'dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall add rule name =' telemetry_corpext.msitadfs.glbdns2.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = yes netsh advfirewall firewall add rule name = 'telemetry_compatexchange.cloudapp.net' dir = out action = block remoteip = 23.99.10.11 enable = yes netsh advfirewall firewall add rule name = 'telemetry_cs1.wpc.v0cdn.net' dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall add rule name = 'telemetry_a-0001.a-msedge.net' dir = out action = block remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall add rule name = 'telemetry_statsfe2.update. microsoft.com.akadns.net 'dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall add rule name =' telemetry_sls.update.microsoft.com.akadns.net 'dir = out action = block remoteip = 157.56.77.139 enable = da netsh advfirewall firewall add rule name = 'telemetry_fe2.update.microsoft.com.akadns.net' dir = out action = blocare la distanță eip = 134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable = yes netsh advfirewall firewall add rule name = 'telemetry_diagnostros.s. com 'dir = out action = block remoteip = 157.56.121.89 enable = yes netsh advfirewall firewall add rule rule =' telemetry_corp.sts.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = yes netsh advfirewall firewall add nume de regulă = 'telemetry_statsfe1.ws.microsoft.com' dir = out action = block remoteip = 134.170.115.60 enable = yes netsh advfirewall firewall add rule name = 'telemetry_pre.footprintpredict.com' dir = out action = block remoteip = 204.79. 197.200 enable = yes netsh advfirewall firewall add rule name = 'telemetry_i1.services.social.microsoft.com' dir = out action = block remoteip = 104.82.22.249 enable = yes netsh advfirewall firewall add rule name = 'telemetry_feedback.windows.com' dir = out action = block remoteip = 134.170.185.70 enable = yes netsh advfirewall firewall add rule name = 'telemetry_ feedback.microsoft-hohm.com 'dir = out action = block remoteip = 64.4.6.100,65.55.39.10 enable = yes netsh advfirewall firewall add rule name =' telemetry_feedback.search.microsoft.com 'dir = out action = block remoteip = 157.55.129.21 enable = yes netsh advfirewall firewall add rule name = 'telemetry_rad.msn.com' dir = out action = block remoteip = 207.46.194.25 enable = yes netsh advfirewall firewall add rule name = 'telemetry_preview.msn.com' dir = out action = bloc remoteip = 23.102.21.4 enable = yes netsh advfirewall firewall add rule name = 'telemetry_dart.l.doubleclick.net' dir = out action = block remoteip = 173.194.113.220,173.194.113.219,216.58.209.166 enable = yes netsh advfirewall firewall add rule name = 'telemetry_ads.msn.com' dir = out action = block remoteip = 157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable = yes netsh advfirewall firewall add rule name = 'telemetry_a.ads1.msn.com' dir = out action = block remoteip = 198.78.208.254,185.13.160.61 enable = yes netsh advfirewall firewall add rule name = 'telemetry_global.msads.net.c.footprint.net' dir = out action = block remoteip = 185.13.160.61,8.254.209.254,207.123.56.252 enable = yes netsh adv firewall firewall add rule name = 'telemetry_az361816.vo.msecnd .net 'dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall add rule name =' telemetry_oca.telemetry.microsoft.com.nsatc.net 'dir = out action = block remoteip = 65.55.252.63 enable = da netsh advfirewall firewall add add rule name = 'telemetry_reports.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.91 enable = yes netsh advfirewall firewall add rule rule = 'telemetry_df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall add rule name =' telemetry_cs1.wpc.v0cdn.net 'dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall add rule name = 'telemetry_vortex-sandbox.data.microsoft.com' dir = out action = block remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall add rule name = 'tele metry_pre.footprintpredict.com 'dir = out action = block remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall add rule name =' telemetry_i1.services.social.microsoft.com 'dir = out action = block remoteip = 104.82.22.249 enable = da netsh advfirewall firewall add rule rule = 'telemetry_ssw.live.com' dir = out action = block remoteip = 207.46.101.29 enable = yes netsh advfirewall firewall add rule name = 'telemetry_statsfe1.ws.microsoft.com' dir = out action = bloc remoteip = 134.170.115.60 enable = yes netsh advfirewall firewall add rule name = 'telemetry_msnbot-65-55-108-23.search.msn.com' dir = out action = bloc remoteip = 65.55.108.23 enable = yes netsh advfirewall firewall add rule name = 'telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com' dir = out action = block remoteip = 23.218.212.69 enable = yes

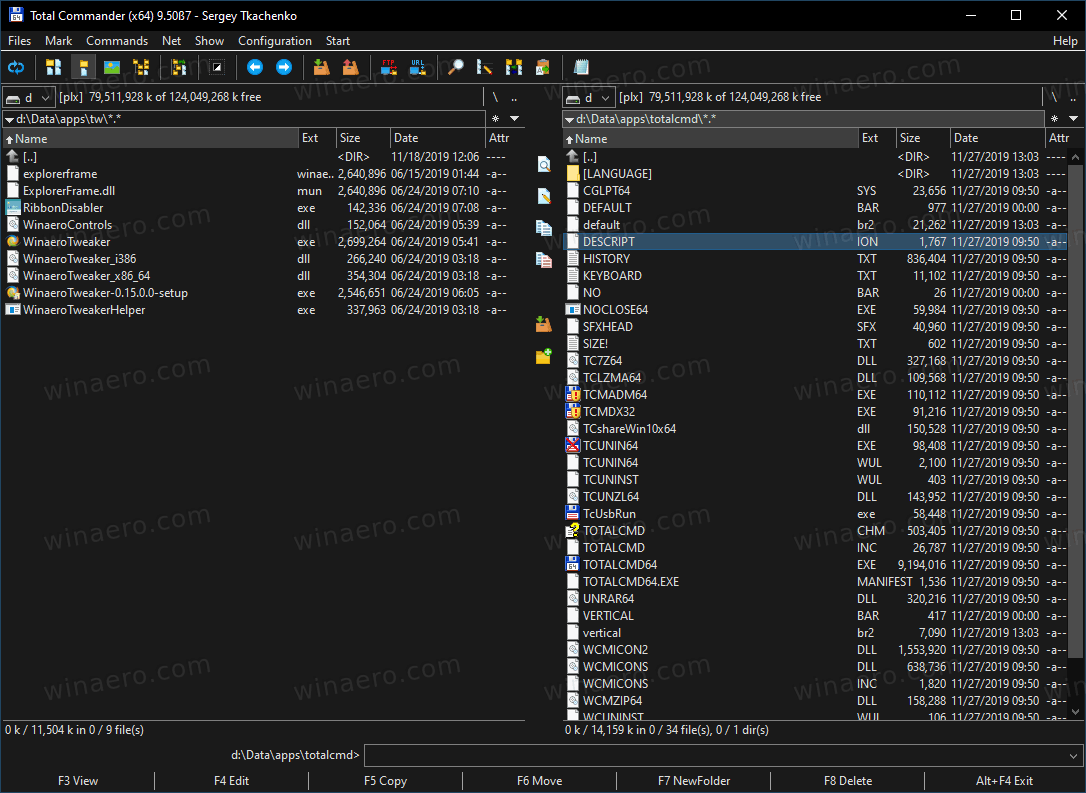

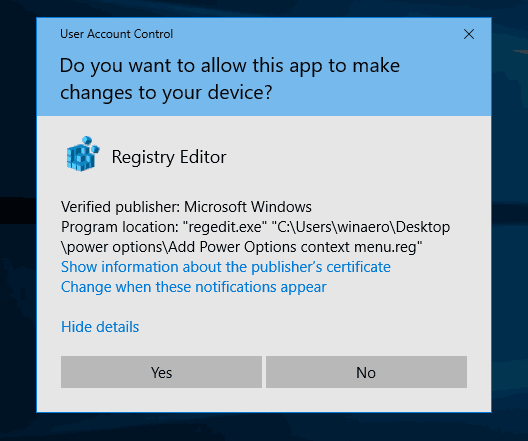

Deci, pentru a vă ușura acest lucru, astfel încât să puteți adăuga aceste reguli rapid, am pregătit un fișier batch pentru dvs. Rulați „add rules.cmd” și confirmați solicitarea UAC.

Descărcați fișierul Reguli de blocare a telemetriei pentru Windows 10

După aceea, ar trebui să vedeți următoarele în Paravanul de protecție Windows:

Windows 10 nu te va mai spiona. Nu au fost implicate instrumente terță parte.

computerul meu are Windows 10 Bluetooth

Acum, accesați Servicii și aplicații -> Servicii din panoul din stânga. În lista Servicii, dezactivați următoarele servicii:

Serviciul de urmărire a diagnosticelor

dmwappushsvc

Faceți dublu clic pe serviciile menționate și alegeți „Dezactivat” pentru tipul de pornire:

Trebuie să reporniți Windows 10 pentru ca modificările să aibă efect.

Trebuie să reporniți Windows 10 pentru ca modificările să aibă efect.

Acest ultim pas va dezactiva „keylogger”, care ar putea trimite datele pe care le tastați. Acest pas nu este de fapt necesar, deoarece toate serverele sunt deja blocate. Cu toate acestea, când actualizați Windows 10, lista serverelor ar putea fi modificată de Microsoft și ar putea fi adăugate servere noi. Deci, prin dezactivarea serviciilor menționate, puteți fi sigur că sistemul de operare nu va colecta și trimite datele în secret.

Asta e. Sunt deschis întrebărilor dumneavoastră. Dacă nu ați înțeles ceva, anunțați-mă în comentarii.