Următoarea actualizare a caracteristicilor Windows 10 (19H1, actualizare aprilie 2019, versiunea 1903) va include suport pentru DTrace, instrumentul popular de depanare și diagnosticare open source. A fost inițial construit pentru Solaris și a devenit disponibil pentru Linux, FreeBSD, NetBSD și macOS. Microsoft l-a portat pe Windows.

Reclama

DTrace este un cadru de urmărire dinamică care permite unui administrator sau dezvoltator să obțină o privire în timp real asupra unui sistem, fie în modul utilizator, fie în modul kernel. DTrace are un limbaj de programare de nivel înalt și puternic în stil C, care vă permite să inserați dinamic puncte de urmărire. Folosind aceste puncte de urmărire inserate dinamic, puteți filtra condițiile sau erorile, puteți scrie cod pentru a analiza tiparele de blocare, pentru a detecta blocaje etc.

cum avansați căutarea pe facebook

Pe Windows, DTrace extinde urmărirea evenimentelor pentru Windows (ETW), care este static și nu oferă capacitatea de a insera programat puncte de urmărire în timpul rulării.

Toate API-urile și funcționalitățile utilizate de dtrace.sys sunt apeluri documentate.

ce înseamnă un snapchat gri

Microsoft a implementat un driver special pentru Windows 10 care permite efectuarea unui număr de roluri de monitorizare a sistemului. Driverul va fi inclus cu Windows 10 versiunea 1903. De asemenea, DTrace necesită în prezent Windows să fie pornit cu un debugger de nucleu activat.

Codul sursă pentru instrumentul DTrace portat este disponibil pe GitHub. Vizitați pagina „ DTrace pe Windows ”În cadrul proiectului OpenDTrace de pe GitHub pentru a-l vedea.

Configurați DTrace în Windows 10

Cerințe preliminare pentru utilizarea funcției

- Windows 10 din interior construi 18342 sau mai sus

- Disponibil numai pe x64 Windows și captează informațiile de urmărire numai pentru procesele pe 64 de biți

- Programul Windows Insider este activat și configurat cu un cont Windows Insider valid

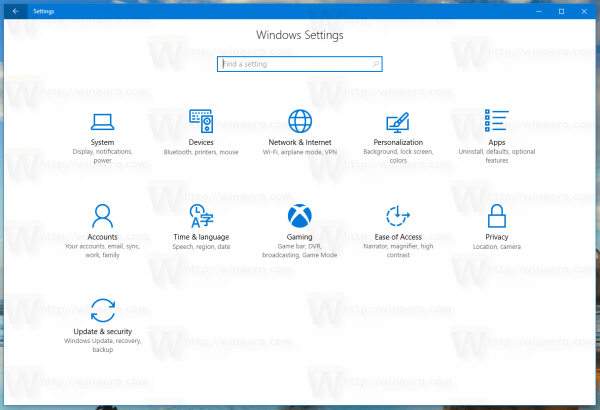

- Accesați Setări-> Actualizare și securitate-> Programul Windows Insider pentru detalii

Instrucțiuni:

cum se verifică câte ore a jucat pe ps4

- Set de configurare BCD :

- bcdedit / set dtrace on

- Rețineți, trebuie să setați din nou opțiunea bcdedit, dacă faceți upgrade la o nouă versiune Insider

- Descarca și instalați pachetul DTrace de la centru de descărcare .

- Aceasta instalează componentele modului utilizator, driverele și caracteristicile suplimentare la cerere pachete necesare pentru ca DTrace să fie funcțional.

- Opțional: actualizați fișierul Variabilă de mediu PATH a include C: Program Files DTrace

- set PATH =% PATH%; 'C: Program Files DTrace'

- Înființat calea simbolului

- Creați un director nou pentru stocarea în cache a simbolurilor la nivel local. Exemplu: mkdir c: simboluri

- A stabilit _NT_SYMBOL_PATH = srv * C: simboluri * http://msdl.microsoft.com/download/symbols

- DTrace descarcă automat simbolurile necesare de pe serverul de simboluri și cache în calea locală.

- Opțional: Configurați depanatorul Kernel conexiune la mașina țintă ( Link MSDN ). Aceasta este numai necesar dacă doriți să urmăriți evenimentele Kernel utilizând FBT sau alți furnizori.

- Rețineți că va trebui să dezactivați Secureboot și Bitlocker pe C :, (dacă este activat), dacă doriți să configurați un debugger de kernel.

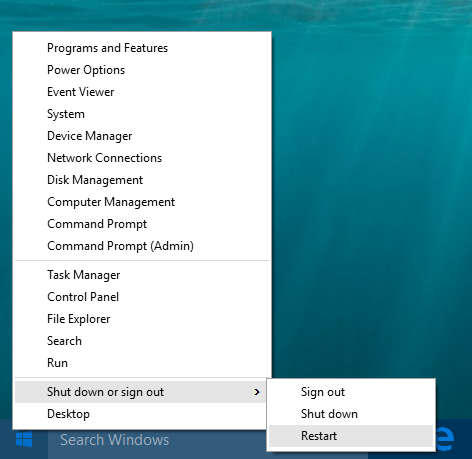

- Reporniți mașină țintă

Folosind DTrace

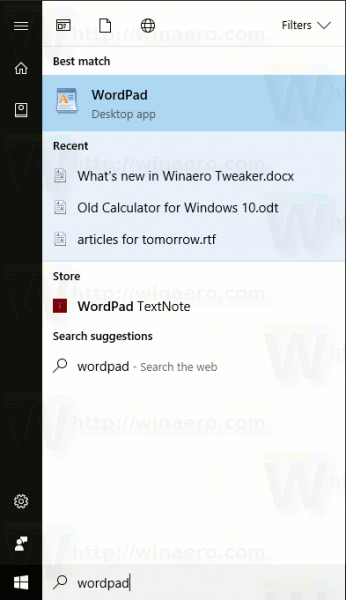

- Deschideți un prompt de comandă ridicat .

- Executați una dintre următoarele comenzi:

# Syscall summary by program timp de 5 secunde: dtrace -Fn 'tick-5sec {exit (0);} syscall ::: entry {@num [pid, execname] = count ();}' # Summarize timer set / cancel program timp de 3 secunde: dtrace -Fn 'tick-3sec {exit (0);} syscall :: Nt * Timer *: entry {@ [probefunc, execname, pid] = count ();}' # Dump System Process kernel structure: (necesită setarea căii simbolului) dtrace -n 'BEGIN {print (* (struct nt`_EPROCESS *) nt`PsInitialSystemProcess); exit (0);}' # Urmărirea căilor prin NTFS când se execută notepad.exe

Comanda dtrace -lvn syscall ::: va enumera toate sondele și parametrii lor disponibili de la furnizorul syscall.

Următoarele sunt unii dintre furnizorii disponibili pe Windows și ceea ce instrumentează.

- syscall - Apeluri de sistem NTOS

- fbt (Funcția Boundary Tracing) - intrarea și returnarea funcției kernelului

- pid - Urmărirea procesului în modul utilizator. La fel ca FBT în modul kernel, dar care permite și instrumentarea unor compensări de funcții arbitrare.

- sth (Urmărirea evenimentelor pentru Windows) - Permite definirea sondelor pentru ETW Acest furnizor ajută la valorificarea instrumentelor existente ale sistemului de operare în DTrace.

- Aceasta este o adăugare pe care am făcut-o la DTrace pentru a-i permite să expună și să obțină toate informațiile pe care Windows le oferă deja ETW .

Mai multe exemple de scripturi aplicabile scenariilor Windows pot fi găsite în acest document director de mostre .

Sursă: Microsoft